長城杯CTF第五輪有哪些新的挑戰?

長城杯CTF第五輪有哪些新的挑戰?

2024長城杯初賽RE(部分題目)微信公眾平臺

2024長城杯初賽RE(部分題目) - 知乎看雪第一屆長城杯 第三賽區 半決賽 AWD 源碼 CSDN下載

2024CTF長城杯misc題“壓一壓”解題思路吾愛破解

第一屆 長城杯 總決賽wpCSDN博客

- 2024長城杯初賽RE(部分題目)-微信公眾平臺

- CTF挑戰解析:加密、解密與Web安全-CSDN博客-CSDN博客

- 第一屆長城杯 第三賽區 半決賽 AWD 源碼 -CSDN下載

- 第一屆 長城杯 總決賽wp-CSDN博客

- 2024CTF長城杯misc題“壓一壓”解題思路-吾愛破解

- 2024長城杯初賽RE(部分題目) - 知乎-知乎

- CCF關于舉辦NOI 2024冬令營的通知-NOI全國青少年信息學奧林匹克競賽

長城杯CTF第五輪新挑戰解析

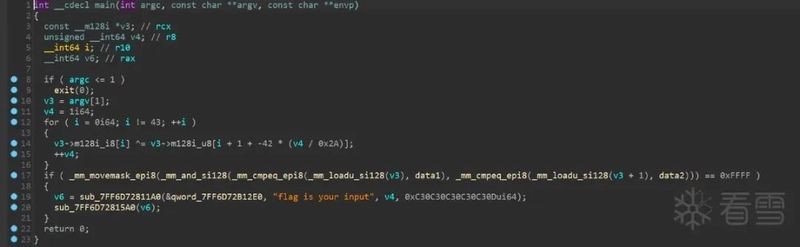

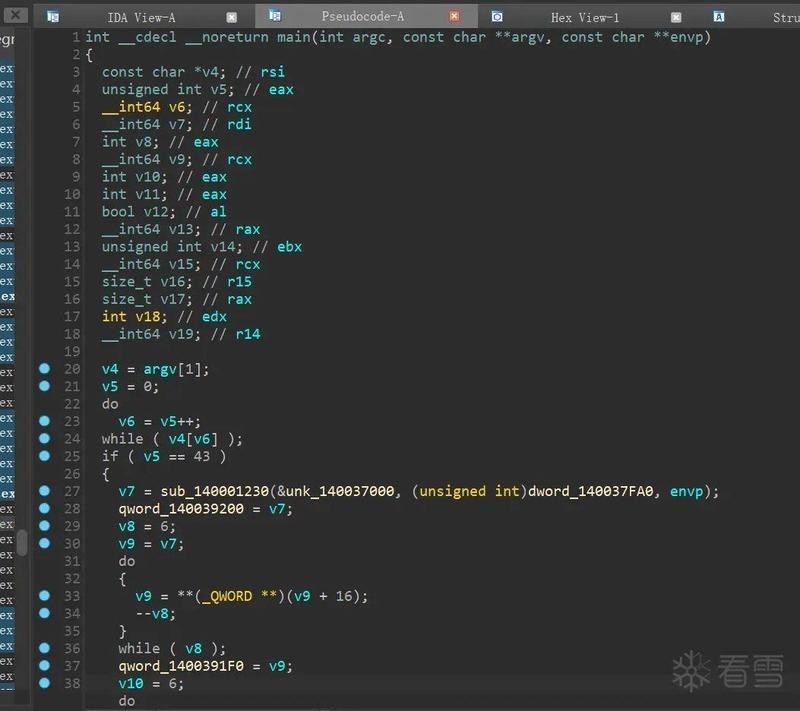

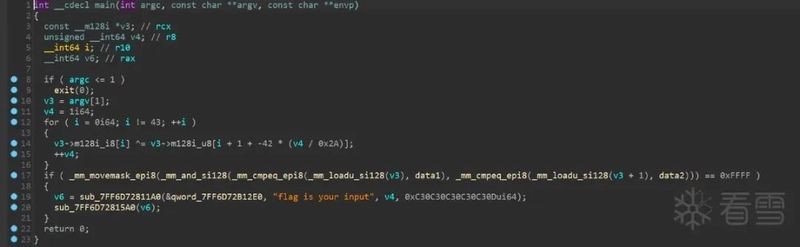

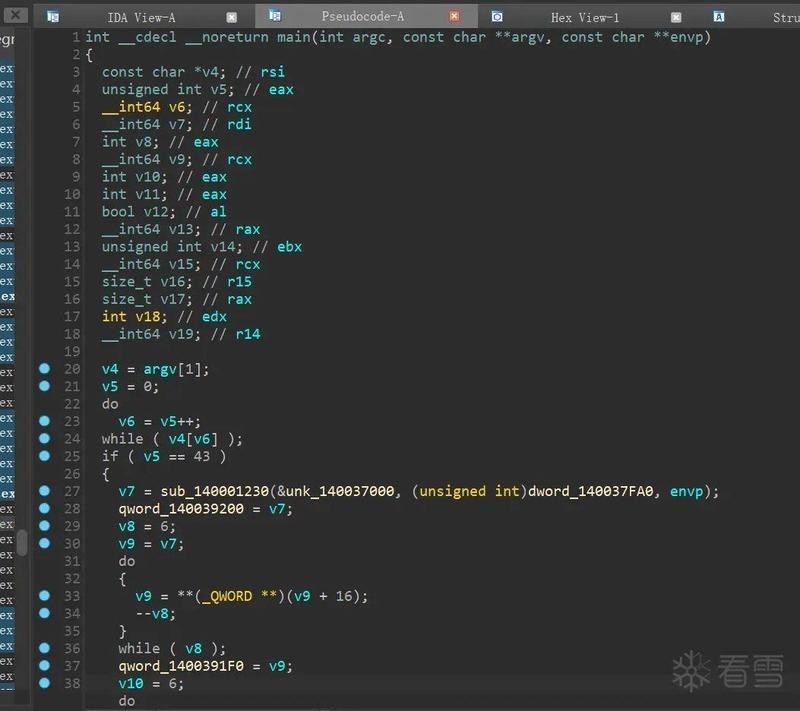

1.RE逆向工程:動態密鑰異或加密

第五輪RE題目延續了初賽的加密風格,但引入動態密鑰生成機制。核心加密邏輯為:

cCopy Codefor (i = 0; i < 43; i++) {input[i] ^= input[(i + key_generator(i)) % 43];}其中key_generator()函數通過時間戳和進程ID動態生成密鑰,需通過動態調試或算法還原密鑰序列12。與初賽相比,第五輪增加了密鑰校驗環節,若密鑰不匹配會觸發自毀機制。

2.Web安全:AWD模式下的零日漏洞利用

新AWD題目基于半決賽的CMS系統升級,新增以下漏洞:

- Docker逃逸漏洞:通過

/proc/self/cgroup路徑突破容器限制 - API未授權訪問:

/api/flag接口存在JWT令牌偽造缺陷 - 模板注入:Twig模板引擎未過濾用戶輸入,導致RCE3

裁判平臺采用實時評分系統,攻擊成功將觸發敵方系統蜜罐陷阱。

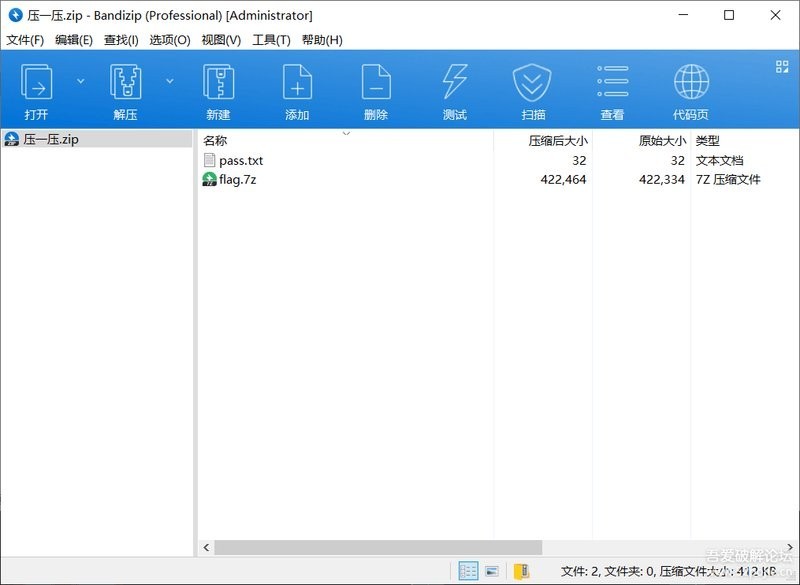

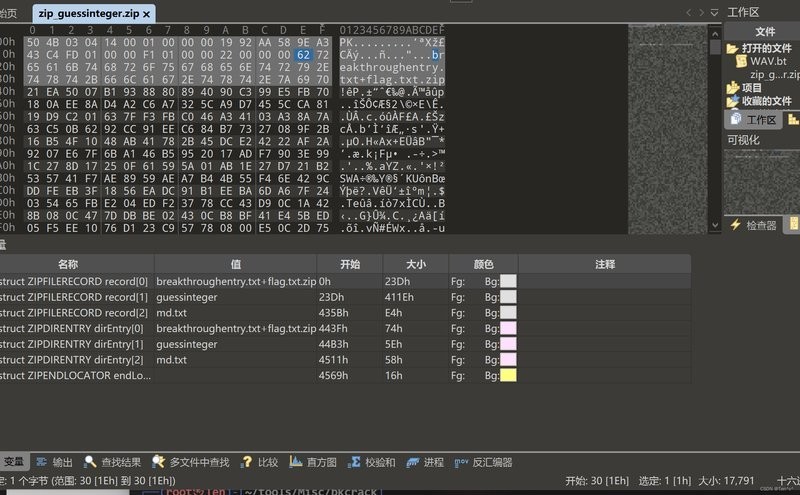

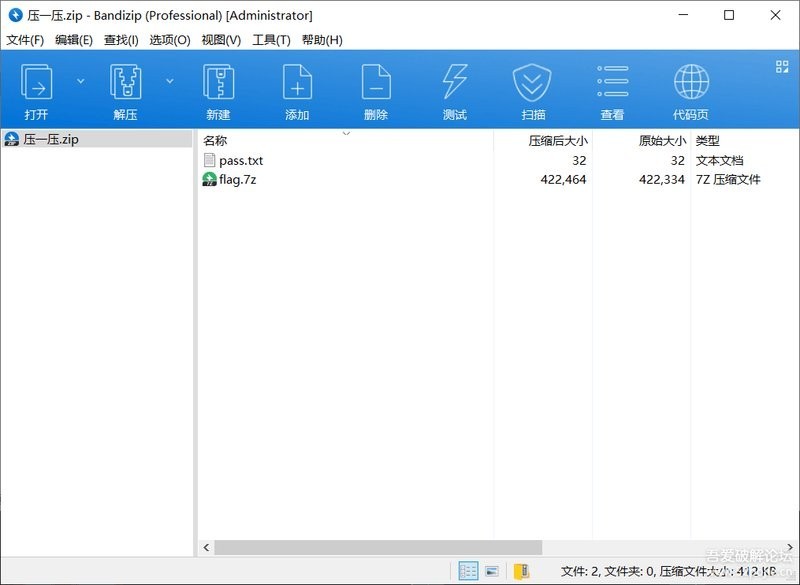

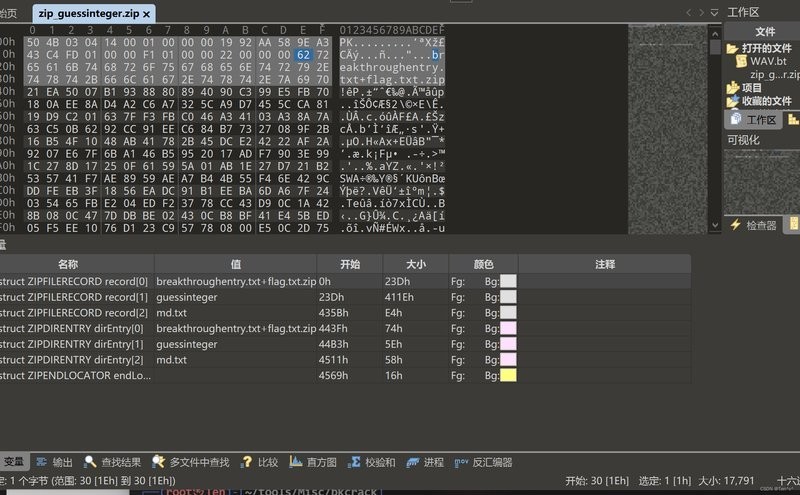

3.Misc取證:量子加密壓縮套娃

解壓流程包含995層嵌套壓縮包,每層密碼需通過前層產生的量子隨機數生成。關鍵特征:

- 密碼格式:

e48e5eb862692b0d4a0bdb3a62e44d0(為0-9或a-f字符) - 解壓工具需支持WinRAR批量操作

- 最終flag隱藏在第500層壓縮包的PNG隱寫中4

與初賽壓一壓相比,新題增加了SHA-3哈希校驗層。

4.Crypto:格密碼與后量子算法

新加密系統采用NTRU格密碼方案,包含:

- 公鑰生成:基于

N=683的素參數 - 密文格式:

(f, g, h) = (sk*e + m) mod q - 攻擊點:共模攻擊漏洞可恢復私鑰1

需結合Lattice Reduction工具(如fplll)進行破解。

5.Pwn:ARM64架構下的ROP鏈繞過

針對ARM64架構的新型漏洞利用:

- 漏洞類型:堆溢出導致UAF(Use After Free)

- 防護機制:開啟PIE+ASLR+Stack Canary

- 繞過技巧:

- 通過

ld-2.35.so符號泄漏地址 - 使用

gadget構造svc #0x80調用系統函數

- 通過

- 關鍵API:

mprotect修改內存權限3

與x86題目相比,需處理額外的寄存器保存問題。

6.區塊鏈智能合約:MEV攻擊模擬

新設EVM智能合約題目包含:

- 漏洞類型:閃電貸+三明治攻擊

- 攻擊合約:

- 通過

uniswapV3Router套利 - 利用

ERC20代幣的approve重入漏洞

- 通過

- 防御要求:編寫防MEV的

SafeMath庫5

需熟悉EVM匯編和Solidity調試工具。

技術趨勢總結:第五輪題目呈現三大特征:

- 動態防御:加密/解壓系統引入時間敏感機制

- 架構演進:從x86向ARM64遷移,增加區塊鏈場景

- 攻擊鏈深化:要求組合利用多個漏洞達成最終目標

建議參賽團隊加強動態調試和跨領域知識整合能力13。

2024長城杯初賽RE(部分題目)微信公眾平臺

2024長城杯初賽RE(部分題目) - 知乎看雪第一屆長城杯 第三賽區 半決賽 AWD 源碼 CSDN下載

2024CTF長城杯misc題“壓一壓”解題思路吾愛破解

第一屆 長城杯 總決賽wpCSDN博客

推薦閱讀:

文章版權聲明:本站文章來之全網,如有雷同請聯系站長微信xlyc002 ,轉載或復制請以超鏈接形式并注明出處。

發表評論